- ITIL 基礎

- ITIL - 首頁

- ITIL - 概述

- ITIL - 術語

- ITIL - 服務基礎

- ITIL - 服務生命週期

- 服務策略

- ITIL - 服務策略概述

- ITIL - 服務策略角色

- ITIL - 策略制定

- ITIL - 服務組合管理

- 業務關係管理

- ITIL - 需求管理

- ITIL - 財務管理

- 服務設計

- ITIL - 服務設計概述

- ITIL - 服務目錄管理

- ITIL - 服務等級管理

- ITIL - 容量管理

- ITIL - 可用性管理

- ITIL - 服務連續性管理

- 資訊安全管理

- ITIL - 供應商管理

- 服務轉換

- ITIL - 服務轉換概述

- ITIL - 專案管理

- ITIL - 變更管理

- 服務資產和配置管理

- 釋出和部署管理

- ITIL - 服務和驗證測試

- 服務運營

- ITIL - 服務運營概述

- ITIL - 事件管理

- ITIL - 事件和請求管理

- ITIL - 問題管理

- ITIL - 訪問管理

- 持續服務改進

- CSI 概述

- 服務報告

- ITIL 有用資源

- ITIL - 快速指南

- ITIL - 有用資源

- ITIL - 討論

ITIL - 資訊安全管理

資訊安全管理 (ISM) 確保組織資料和IT服務的機密性、真實性、不可否認性、完整性和可用性。它還確保合理使用組織的資訊資源和適當管理資訊安全風險。

資訊安全經理是此流程的流程所有者。

當滿足以下條件時,即可認為資訊安全得到滿足:

資訊僅被授權人員觀察或披露

資訊完整、準確,並受到保護,防止未經授權的訪問(完整性)

資訊在需要時可用且可使用,並且提供資訊的系統能夠抵抗攻擊並從故障中恢復或防止故障(可用性)

企業之間或與合作伙伴之間的業務交易以及資訊交換可以信任(真實性和不可否認性)

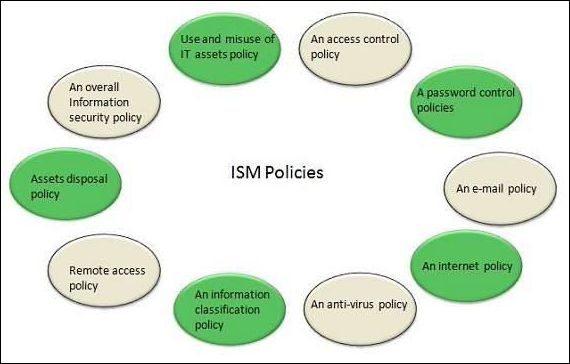

ISM 安全策略

ISM 安全策略需要涵蓋所有安全領域,適宜,滿足業務需求,並應包括下圖所示的策略:

ISM 框架

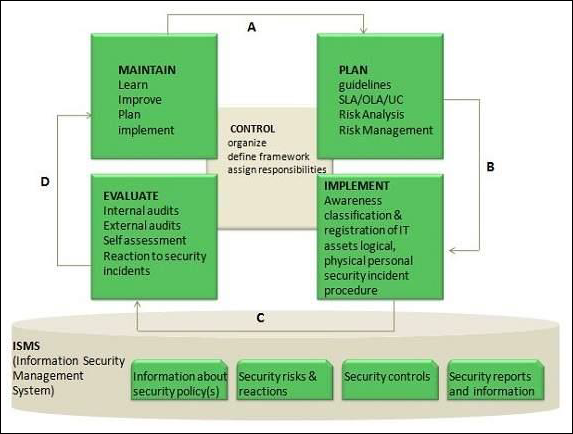

ISM 流程

下圖顯示了資訊安全管理 (ISM) 的整個流程:

ISM 框架中的關鍵要素

ISM 框架包含以下關鍵要素:

控制

控制要素的目標是:

建立組織結構以準備、批准和實施資訊安全策略

分配責任

建立和控制文件

計劃

此要素的目的是根據對組織需求的理解,設計和推薦適當的安全措施。

實施

此關鍵要素確保到位適當的程式、工具和控制,以支撐安全策略。

評估

評估要素的目標是:

定期稽核 IT 系統的技術安全性

監督和檢查對安全策略以及 SLA 和 OLA 中安全要求的遵守情況

維護

維護要素的目標是:

改進安全協議,例如 SLA 和 OLA 中指定的協議

改進安全措施和控制的實施

預防性

此關鍵要素確保防止發生安全事件。此類預防性安全措施需要控制訪問許可權、授權、身份驗證和訪問控制等措施才能有效。

減少性

它處理可能發生的任何損害的最小化。

偵測性

儘快檢測任何安全事件非常重要。

壓制性

此措施用於應對任何安全事件的重複發生。

糾正性

此措施確保儘可能修復損壞。

廣告