- 密碼學教程

- 密碼學 - 首頁

- 密碼學 - 起源

- 密碼學 - 歷史

- 密碼學 - 原理

- 密碼學 - 應用

- 密碼學 - 優點與缺點

- 密碼學 - 現代

- 密碼學 - 傳統密碼

- 密碼學 - 加密的需求

- 密碼學 - 雙重強度加密

- 密碼系統

- 密碼系統

- 密碼系統 - 組成部分

- 密碼系統的攻擊

- 密碼系統 - 彩虹表攻擊

- 密碼系統 - 字典攻擊

- 密碼系統 - 暴力破解攻擊

- 密碼系統 - 密碼分析技術

- 密碼學型別

- 密碼系統 - 型別

- 公鑰加密

- 現代對稱金鑰加密

- 密碼學雜湊函式

- 金鑰管理

- 密碼系統 - 金鑰生成

- 密碼系統 - 金鑰儲存

- 密碼系統 - 金鑰分發

- 密碼系統 - 金鑰吊銷

- 分組密碼

- 密碼系統 - 流密碼

- 密碼學 - 分組密碼

- 密碼學 - Feistel分組密碼

- 分組密碼的工作模式

- 分組密碼的工作模式

- 電子密碼本 (ECB) 模式

- 密碼分組連結 (CBC) 模式

- 密碼反饋 (CFB) 模式

- 輸出反饋 (OFB) 模式

- 計數器 (CTR) 模式

- 經典密碼

- 密碼學 - 反向密碼

- 密碼學 - 凱撒密碼

- 密碼學 - ROT13演算法

- 密碼學 - 換位密碼

- 密碼學 - 加密換位密碼

- 密碼學 - 解密換位密碼

- 密碼學 - 乘法密碼

- 密碼學 - 仿射密碼

- 密碼學 - 簡單替換密碼

- 密碼學 - 簡單替換密碼的加密

- 密碼學 - 簡單替換密碼的解密

- 密碼學 - 維吉尼亞密碼

- 密碼學 - 維吉尼亞密碼的實現

- 現代密碼

- Base64編碼與解碼

- 密碼學 - XOR加密

- 替換技術

- 密碼學 - 單字母替換密碼

- 密碼學 - 單字母替換密碼的破解

- 密碼學 - 多字母替換密碼

- 密碼學 - Playfair密碼

- 密碼學 - 希爾密碼

- 多字母替換密碼

- 密碼學 - 一次性密碼本密碼

- 一次性密碼本密碼的實現

- 密碼學 - 換位技術

- 密碼學 - 柵欄密碼

- 密碼學 - 列移位密碼

- 密碼學 - 隱寫術

- 對稱演算法

- 密碼學 - 資料加密

- 密碼學 - 加密演算法

- 密碼學 - 資料加密標準

- 密碼學 - 三重DES

- 密碼學 - 雙重DES

- 高階加密標準

- 密碼學 - AES結構

- 密碼學 - AES轉換函式

- 密碼學 - 位元組替換轉換

- 密碼學 - 行移位轉換

- 密碼學 - 列混合轉換

- 密碼學 - 輪金鑰加轉換

- 密碼學 - AES金鑰擴充套件演算法

- 密碼學 - Blowfish演算法

- 密碼學 - SHA演算法

- 密碼學 - RC4演算法

- 密碼學 - Camellia加密演算法

- 密碼學 - ChaCha20加密演算法

- 密碼學 - CAST5加密演算法

- 密碼學 - SEED加密演算法

- 密碼學 - SM4加密演算法

- IDEA - 國際資料加密演算法

- 公鑰(非對稱)密碼學演算法

- 密碼學 - RSA演算法

- 密碼學 - RSA加密

- 密碼學 - RSA解密

- 密碼學 - 建立RSA金鑰

- 密碼學 - 破解RSA密碼

- 密碼學 - ECDSA演算法

- 密碼學 - DSA演算法

- 密碼學 - Diffie-Hellman演算法

- 密碼學中的資料完整性

- 密碼學中的資料完整性

- 訊息認證

- 密碼學數字簽名

- 公鑰基礎設施

- 雜湊

- MD5(訊息摘要演算法5)

- SHA-1(安全雜湊演算法1)

- SHA-256(安全雜湊演算法256位)

- SHA-512(安全雜湊演算法512位)

- SHA-3(安全雜湊演算法3)

- 雜湊密碼

- Bcrypt雜湊模組

- 現代密碼學

- 量子密碼學

- 後量子密碼學

- 密碼學協議

- 密碼學 - SSL/TLS協議

- 密碼學 - SSH協議

- 密碼學 - IPsec協議

- 密碼學 - PGP協議

- 影像和檔案加密

- 密碼學 - 影像

- 密碼學 - 檔案

- 隱寫術 - 影像

- 檔案加密和解密

- 密碼學 - 檔案加密

- 密碼學 - 檔案解密

- 物聯網中的密碼學

- 物聯網安全挑戰、威脅和攻擊

- 物聯網安全中的加密技術

- 物聯網裝置的通訊協議

- 常用加密技術

- 自定義構建加密演算法(混合加密)

- 雲密碼學

- 量子密碼學

- 密碼學中的影像隱寫術

- DNA密碼學

- 密碼學中的一次性密碼 (OTP) 演算法

- 區別

- 密碼學 - MD5與SHA1

- 密碼學 - RSA與DSA

- 密碼學 - RSA與Diffie-Hellman

- 密碼學與密碼學

- 密碼學 - 密碼學與密碼分析

- 密碼學 - 經典與量子

- 密碼學與隱寫術

- 密碼學與加密

- 密碼學與網路安全

- 密碼學 - 流密碼與分組密碼

- 密碼學 - AES與DES密碼

- 密碼學 - 對稱加密與非對稱加密

- 密碼學有用資源

- 密碼學 - 快速指南

- 密碼學 - 討論

密碼學 - 對稱加密與非對稱加密

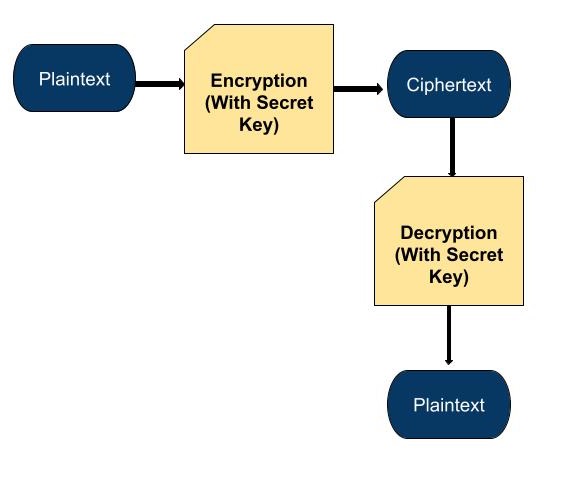

在本章中,我們將討論對稱加密和非對稱加密,並瞭解這兩種加密系統之間的區別。所以讓我們首先從對稱加密開始。

什麼是對稱加密?

對稱密碼學基於使用相同金鑰加密和解密資料的技術。換句話說,傳送方使用一個秘密金鑰來加密通訊。然後,接收方使用相同的金鑰來解密並讀取內容。因此,金鑰必須與所有授權解密訊息的人員共享。

對稱加密的優點包括以下內容 -

- 安全性 - 由於相同的金鑰用於加密和解密,因此對稱加密提供了強大的資料安全性。因此,未經授權的使用者難以訪問資料。

- 速度 - 由於對稱加密使用相同的金鑰進行加密和解密,因此它通常比其他加密方法更快。對於需要快速資料加密和解密的應用程式,這使其成為一個不錯的選擇。

- 效率 - 對稱加密可以透過減少資料加密和解密所需的計算能力和資源來節省時間和金錢。

- 簡單性 - 由於對稱加密只需要一個金鑰進行加密和解密,因此它易於設定和操作。這使其成為需要簡單加密的應用程式的流行選擇。

對稱加密的一個缺點是,它可能不如非對稱加密安全。如果金鑰落入壞人之手,資料可能會受到損害。因此,確保金鑰安全並僅分發給授權使用者至關重要。

什麼是非對稱加密?

非對稱密碼學基於兩個獨立的、在數學上相關的金鑰。第一個是公鑰。它可以公開共享,並用於加密訊息。第二個是私鑰。它的任務是解密資訊。私鑰必須保密,絕不能共享。雖然從理論上講是可行的,但在實踐中幾乎不可能根據公鑰計算出私鑰。

與其他加密方法相比,非對稱加密具有以下特性 -

- 安全性 - 由於用於解密的私鑰是保密的,並且不與任何人共享,因此非對稱加密提供了強大的資料安全性。因此,未經授權的使用者難以訪問資料。

- 身份驗證 - 由於公鑰可用於驗證傳送者的身份,因此非對稱加密也可用於身份驗證。這有助於防止欺詐和抵禦惡意攻擊。

- 金鑰分發 - 由於每個使用者都有一組獨特的公鑰和私鑰,因此非對稱加密不需要安全的金鑰分發通道。這簡化了加密資料的金鑰分發和訪問控制。

- 不可否認性 - 這是非對稱加密的一個特性,這意味著訊息的傳送者不能否認其傳送,因為可以將其連結到其特定的私鑰。

- 靈活性 - 非對稱加密具有適應性,適用於各種用途,例如安全的線上銀行業務、安全的電子郵件交換以及安全系統和網路訪問。

對稱加密和非對稱加密之間的區別

下表顯示了這兩種加密方法之間的區別 -

| 方面 | 對稱加密 | 非對稱加密 |

|---|---|---|

| 金鑰使用 | 使用單個金鑰進行加密和解密。 | 使用一對金鑰:一個用於加密(公鑰),一個用於解密(私鑰)。 |

| 金鑰分發 | 金鑰分發可能具有挑戰性。 | 金鑰分發更容易,因為公鑰可以公開共享。 |

| 速度 | 與非對稱加密相比,通常更快。 | 由於演算法複雜,因此比對稱加密慢。 |

| 安全性 | 容易受到金鑰分發風險的影響,需要安全的通道。 | 更安全,因為私鑰是保密的,並且無需共享。 |

| 用例 | 適用於安全地加密大量資料。 | 非常適合保護通訊通道和驗證身份。 |

| 示例 | AES(高階加密標準)、DES(資料加密標準)。 | RSA、ECC(橢圓曲線密碼學)。 |

總結

對稱加密使用相同的金鑰進行加密和解密,這更快,但需要安全的金鑰交換。非對稱加密使用一對金鑰來提高安全性並促進金鑰共享。非對稱加密非常適合安全通訊和身份驗證,而對稱加密最適合處理大量資料。相應的示例分別是AES和RSA。

廣告