- 密碼學教程

- 密碼學 - 首頁

- 密碼學 - 起源

- 密碼學 - 歷史

- 密碼學 - 原理

- 密碼學 - 應用

- 密碼學 - 優點與缺點

- 密碼學 - 現代

- 密碼學 - 傳統密碼

- 密碼學 - 加密的需求

- 密碼學 - 雙重強度加密

- 密碼系統

- 密碼系統

- 密碼系統 - 元件

- 密碼系統攻擊

- 密碼系統 - 彩虹表攻擊

- 密碼系統 - 字典攻擊

- 密碼系統 - 暴力破解攻擊

- 密碼系統 - 密碼分析技術

- 密碼學型別

- 密碼系統 - 型別

- 公鑰加密

- 現代對稱金鑰加密

- 密碼學雜湊函式

- 金鑰管理

- 密碼系統 - 金鑰生成

- 密碼系統 - 金鑰儲存

- 密碼系統 - 金鑰分發

- 密碼系統 - 金鑰撤銷

- 分組密碼

- 密碼系統 - 流密碼

- 密碼學 - 分組密碼

- 密碼學 - Feistel 分組密碼

- 分組密碼的工作模式

- 分組密碼的工作模式

- 電子密碼本 (ECB) 模式

- 密碼分組連結 (CBC) 模式

- 密碼反饋 (CFB) 模式

- 輸出反饋 (OFB) 模式

- 計數器 (CTR) 模式

- 經典密碼

- 密碼學 - 反向密碼

- 密碼學 - 凱撒密碼

- 密碼學 - ROT13 演算法

- 密碼學 - 換位密碼

- 密碼學 - 加密換位密碼

- 密碼學 - 解密換位密碼

- 密碼學 - 乘法密碼

- 密碼學 - 仿射密碼

- 密碼學 - 簡單替換密碼

- 密碼學 - 簡單替換密碼加密

- 密碼學 - 簡單替換密碼解密

- 密碼學 - 維吉尼亞密碼

- 密碼學 - 實現維吉尼亞密碼

- 現代密碼

- Base64 編碼和解碼

- 密碼學 - XOR 加密

- 替換技術

- 密碼學 - 單字母替換密碼

- 密碼學 - 單表代換密碼破解

- 密碼學 - 多字母替換密碼

- 密碼學 - Playfair 密碼

- 密碼學 - 希爾密碼

- 多字母替換密碼

- 密碼學 - 一次性密碼本密碼

- 一次性密碼本密碼的實現

- 密碼學 - 換位技術

- 密碼學 - 柵欄密碼

- 密碼學 - 列置換

- 密碼學 - 隱寫術

- 對稱演算法

- 密碼學 - 資料加密

- 密碼學 - 加密演算法

- 密碼學 - 資料加密標準

- 密碼學 - 三重DES

- 密碼學 - 雙重DES

- 高階加密標準

- 密碼學 - AES 結構

- 密碼學 - AES 變換函式

- 密碼學 - 位元組替換變換

- 密碼學 - 行移位變換

- 密碼學 - 列混合變換

- 密碼學 - 輪金鑰加變換

- 密碼學 - AES 金鑰擴充套件演算法

- 密碼學 - Blowfish 演算法

- 密碼學 - SHA 演算法

- 密碼學 - RC4 演算法

- 密碼學 - Camellia 加密演算法

- 密碼學 - ChaCha20 加密演算法

- 密碼學 - CAST5 加密演算法

- 密碼學 - SEED 加密演算法

- 密碼學 - SM4 加密演算法

- IDEA - 國際資料加密演算法

- 公鑰(非對稱)密碼學演算法

- 密碼學 - RSA 演算法

- 密碼學 - RSA 加密

- 密碼學 - RSA 解密

- 密碼學 - 建立 RSA 金鑰

- 密碼學 - 破解 RSA 密碼

- 密碼學 - ECDSA 演算法

- 密碼學 - DSA 演算法

- 密碼學 - Diffie-Hellman 演算法

- 密碼學中的資料完整性

- 密碼學中的資料完整性

- 訊息認證

- 密碼學數字簽名

- 公鑰基礎設施

- 雜湊

- MD5(訊息摘要演算法 5)

- SHA-1(安全雜湊演算法 1)

- SHA-256(安全雜湊演算法 256 位)

- SHA-512(安全雜湊演算法 512 位)

- SHA-3(安全雜湊演算法 3)

- 雜湊密碼

- Bcrypt 雜湊模組

- 現代密碼學

- 量子密碼學

- 後量子密碼學

- 密碼學協議

- 密碼學 - SSL/TLS 協議

- 密碼學 - SSH 協議

- 密碼學 - IPsec 協議

- 密碼學 - PGP 協議

- 影像和檔案加密

- 密碼學 - 影像

- 密碼學 - 檔案

- 隱寫術 - 影像

- 檔案加密和解密

- 密碼學 - 檔案加密

- 密碼學 - 檔案解密

- 物聯網中的密碼學

- 物聯網安全挑戰、威脅和攻擊

- 物聯網安全的加密技術

- 物聯網裝置的通訊協議

- 常用加密技術

- 自定義構建加密演算法(混合加密)

- 雲密碼學

- 量子密碼學

- 密碼學中的影像隱寫術

- DNA 密碼學

- 密碼學中的一次性密碼 (OTP) 演算法

- 區別

- 密碼學 - MD5 與 SHA1

- 密碼學 - RSA 與 DSA

- 密碼學 - RSA 與 Diffie-Hellman

- 密碼學與密碼學

- 密碼學 - 密碼學與密碼分析

- 密碼學 - 經典與量子

- 密碼學與隱寫術

- 密碼學與加密

- 密碼學與網路安全

- 密碼學 - 流密碼與分組密碼

- 密碼學 - AES 與 DES 密碼

- 密碼學 - 對稱與非對稱

- 密碼學有用資源

- 密碼學 - 快速指南

- 密碼學 - 討論

密碼學 - 單表代換密碼破解

近年來,技術已融入日常生活。它簡化了賬單支付和網上購物等任務。然而,人們經常在網上賬戶中儲存敏感資訊,卻意識不到駭客可以輕鬆訪問這些資訊。為了理解這種漏洞,必須以駭客的心態去認識他們如何繞過公司採用的安全措施。

在網路安全領域,雖然公司負責 50% 的防護,但另一半則取決於使用者以及他們對所提供安全工具的有效使用。駭客會使用諸如頻率分析、暴力破解和網路釣魚等技術。頻率分析是一種用於破解單表代換密碼的基本密碼分析方法。

破解單表代換密碼的方法

以下是一些破解或密碼分析單表代換密碼的方法:

頻率分析 - 不同的字母在英語中出現的頻率不同。“E”是最常見的字母。研究字母在密文中出現的頻率可以幫助你找出哪個字母可能代表“E”。一旦你知道了這一點,你就可以找出其他字母。

模式識別 - 檢視密文中是否存在重複出現的序列。一些字母組合,例如“TH”或“ING”,在英語中出現頻率很高。如果你注意到這些組合,你可以猜測它們分別代表哪些字母。

猜測和檢查 - 根據上下文進行合理的猜測。例如:如果你懷疑一個單詞是“THE”,猜測可能代表“T”、“H”和“E”的字母。利用這一點來揭示其他字母。

已知明文攻擊 - 如果你同時擁有原始訊息(明文)和加密訊息(密文),你可以利用這些資訊來找出加密金鑰。這種方法非常有效,但通常需要更多資源。

暴力破解 - 作為最後的手段,嘗試所有可能的字母組合,直到找到正確的組合。這種方法需要大量時間,通常只適用於短訊息。

使用 Python 實現

單表代換密碼使用固定的替換來加密整個訊息。一個利用 Python 字典和 JSON 物件的單表代換密碼。透過使用此字典,我們可以加密字母並將相應的字母作為值儲存在 JSON 中。以下程式以類的形式建立了一個單表代換程式,其中包含所有加密和解密函式。

示例

from string import ascii_letters, digits

from random import shuffle

def random_monoalpha_cipher(pool=None):

if pool is None:

pool = ascii_letters + digits

original_pool = list(pool)

shuffled_pool = list(pool)

shuffle(shuffled_pool)

return dict(zip(original_pool, shuffled_pool))

def inverse_monoalpha_cipher(monoalpha_cipher):

inverse_monoalpha = {}

for key, value in monoalpha_cipher.items():

inverse_monoalpha[value] = key

return inverse_monoalpha

def encrypt_with_monoalpha(message, monoalpha_cipher):

encrypted_message = []

for letter in message:

encrypted_message.append(monoalpha_cipher.get(letter, letter))

return ''.join(encrypted_message)

def decrypt_with_monoalpha(encrypted_message, monoalpha_cipher):

return encrypt_with_monoalpha(

encrypted_message,

inverse_monoalpha_cipher(monoalpha_cipher)

)

# Generate a random monoalphabetic cipher

cipher = random_monoalpha_cipher()

print("Cipher:", cipher)

# Encrypt a message

message = 'Hello all you hackers out there!'

encrypted = encrypt_with_monoalpha(message, cipher)

print("Encrypted:", encrypted)

# Decrypt the message

decrypted = decrypt_with_monoalpha(encrypted, cipher)

print("Decrypted:", decrypted)

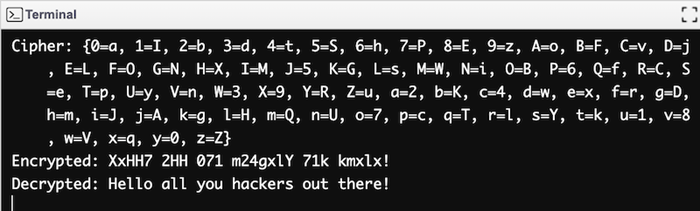

當你實現上面給出的程式碼時,你將得到以下輸出。

輸入/輸出

因此,你可以使用定義的鍵值組合破解單表代換密碼,將密文轉換為明文。

使用 Java 實現

下面提供的 Java 程式碼具有與我們上面提到的 Python 程式碼類似的功能。它可以建立一個隨機的單表代換密碼,使用該密碼加密訊息,並解密加密的訊息。請參閱下面的程式碼:

示例

import java.util.*;

public class MonoalphabeticCipher {

public static Map<Character, Character> randomMonoalphaCipher(String pool) {

List<Character> originalChar = new ArrayList<>();

List<Character> ShuffledChar = new ArrayList<>();

for (char c : pool.toCharArray()) {

originalChar.add(c);

ShuffledChar.add(c);

}

Collections.shuffle(ShuffledChar);

Map<Character, Character> cipher = new HashMap<>();

for (int i = 0; i < originalChar.size(); i++) {

cipher.put(originalChar.get(i), ShuffledChar.get(i));

}

return cipher;

}

public static Map<Character, Character> inverseCharCipher(Map<Character, Character> monoalphaCipher) {

Map<Character, Character> inverseChar = new HashMap<>();

for (Map.Entry<Character, Character> entry : monoalphaCipher.entrySet()) {

inverseChar.put(entry.getValue(), entry.getKey());

}

return inverseChar;

}

public static String encryptMessage(String message, Map<Character, Character> monoalphaCipher) {

StringBuilder etMsg = new StringBuilder();

for (char letter : message.toCharArray()) {

etMsg.append(monoalphaCipher.getOrDefault(letter, letter));

}

return etMsg.toString();

}

public static String decryptMessage(String etMsg, Map<Character, Character> monoalphaCipher) {

return encryptMessage(etMsg, inverseCharCipher(monoalphaCipher));

}

public static void main(String[] args) {

String characters = "abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789";

Map<Character, Character> cipher = randomMonoalphaCipher(characters);

System.out.println("Cipher: " + cipher);

String message = "Hello all you hackers out there!";

String encrypted = encryptMessage(message, cipher);

System.out.println("Encrypted: " + encrypted);

String decrypted = decryptMessage(encrypted, cipher);

System.out.println("Decrypted: " + decrypted);

}

}

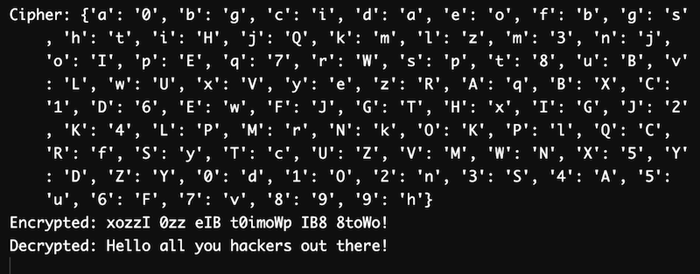

以下是上面示例的輸出:

輸入/輸出