- 密碼學教程

- 密碼學 - 首頁

- 密碼學 - 起源

- 密碼學 - 歷史

- 密碼學 - 原理

- 密碼學 - 應用

- 密碼學 - 優點與缺點

- 密碼學 - 現代

- 密碼學 - 傳統密碼

- 密碼學 - 加密的需求

- 密碼學 - 雙重強度加密

- 密碼系統

- 密碼系統

- 密碼系統 - 元件

- 密碼系統攻擊

- 密碼系統 - 彩虹表攻擊

- 密碼系統 - 字典攻擊

- 密碼系統 - 暴力破解攻擊

- 密碼系統 - 密碼分析技術

- 密碼學的型別

- 密碼系統 - 型別

- 公鑰加密

- 現代對稱金鑰加密

- 密碼學雜湊函式

- 金鑰管理

- 密碼系統 - 金鑰生成

- 密碼系統 - 金鑰儲存

- 密碼系統 - 金鑰分發

- 密碼系統 - 金鑰吊銷

- 分組密碼

- 密碼系統 - 流密碼

- 密碼學 - 分組密碼

- 密碼學 - Feistel 分組密碼

- 分組密碼的工作模式

- 分組密碼的工作模式

- 電子密碼本 (ECB) 模式

- 密碼分組連結 (CBC) 模式

- 密碼反饋 (CFB) 模式

- 輸出反饋 (OFB) 模式

- 計數器 (CTR) 模式

- 經典密碼

- 密碼學 - 反向密碼

- 密碼學 - 凱撒密碼

- 密碼學 - ROT13 演算法

- 密碼學 - 換位密碼

- 密碼學 - 加密換位密碼

- 密碼學 - 解密換位密碼

- 密碼學 - 乘法密碼

- 密碼學 - 仿射密碼

- 密碼學 - 簡單替換密碼

- 密碼學 - 簡單替換密碼的加密

- 密碼學 - 簡單替換密碼的解密

- 密碼學 - 維吉尼亞密碼

- 密碼學 - 維吉尼亞密碼的實現

- 現代密碼

- Base64 編碼和解碼

- 密碼學 - XOR 加密

- 替換技術

- 密碼學 - 單字母替換密碼

- 密碼學 - 單字母替換密碼的破解

- 密碼學 - 多字母替換密碼

- 密碼學 - Playfair 密碼

- 密碼學 - Hill 密碼

- 多字母替換密碼

- 密碼學 - 一次性密碼本密碼

- 一次性密碼本密碼的實現

- 密碼學 - 換位技術

- 密碼學 - 柵欄密碼

- 密碼學 - 列移位密碼

- 密碼學 - 隱寫術

- 對稱演算法

- 密碼學 - 資料加密

- 密碼學 - 加密演算法

- 密碼學 - 資料加密標準

- 密碼學 - 三重 DES

- 密碼學 - 雙重 DES

- 高階加密標準

- 密碼學 - AES 結構

- 密碼學 - AES 變換函式

- 密碼學 - 位元組替換變換

- 密碼學 - 行移位變換

- 密碼學 - 列混合變換

- 密碼學 - 輪金鑰加變換

- 密碼學 - AES 金鑰擴充套件演算法

- 密碼學 - Blowfish 演算法

- 密碼學 - SHA 演算法

- 密碼學 - RC4 演算法

- 密碼學 - Camellia 加密演算法

- 密碼學 - ChaCha20 加密演算法

- 密碼學 - CAST5 加密演算法

- 密碼學 - SEED 加密演算法

- 密碼學 - SM4 加密演算法

- IDEA - 國際資料加密演算法

- 公鑰(非對稱)密碼演算法

- 密碼學 - RSA 演算法

- 密碼學 - RSA 加密

- 密碼學 - RSA 解密

- 密碼學 - 建立 RSA 金鑰

- 密碼學 - 破解 RSA 密碼

- 密碼學 - ECDSA 演算法

- 密碼學 - DSA 演算法

- 密碼學 - Diffie-Hellman 演算法

- 密碼學中的資料完整性

- 密碼學中的資料完整性

- 訊息認證

- 密碼學數字簽名

- 公鑰基礎設施

- 雜湊

- MD5(訊息摘要演算法 5)

- SHA-1(安全雜湊演算法 1)

- SHA-256(安全雜湊演算法 256 位)

- SHA-512(安全雜湊演算法 512 位)

- SHA-3(安全雜湊演算法 3)

- 雜湊密碼

- Bcrypt 雜湊模組

- 現代密碼學

- 量子密碼學

- 後量子密碼學

- 密碼協議

- 密碼學 - SSL/TLS 協議

- 密碼學 - SSH 協議

- 密碼學 - IPsec 協議

- 密碼學 - PGP 協議

- 影像和檔案加密

- 密碼學 - 影像

- 密碼學 - 檔案

- 隱寫術 - 影像

- 檔案加密和解密

- 密碼學 - 檔案加密

- 密碼學 - 檔案解密

- 物聯網中的密碼學

- 物聯網安全挑戰、威脅和攻擊

- 物聯網安全的加密技術

- 物聯網裝置的通訊協議

- 常用加密技術

- 自定義構建加密演算法(混合加密)

- 雲加密

- 量子密碼學

- 密碼學中的影像隱寫術

- DNA 密碼學

- 密碼學中的一次性密碼 (OTP) 演算法

- 區別

- 密碼學 - MD5 與 SHA1

- 密碼學 - RSA 與 DSA

- 密碼學 - RSA 與 Diffie-Hellman

- 密碼學與密碼學

- 密碼學 - 密碼學與密碼分析

- 密碼學 - 經典與量子

- 密碼學與隱寫術

- 密碼學與加密

- 密碼學與網路安全

- 密碼學 - 流密碼與分組密碼

- 密碼學 - AES 與 DES 密碼

- 密碼學 - 對稱與非對稱

- 密碼學有用資源

- 密碼學 - 快速指南

- 密碼學 - 討論

密碼學 - 資料加密

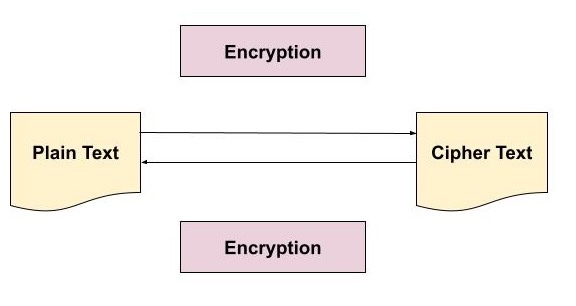

資料加密技術將資料轉換為程式碼或密文,只有擁有金鑰或密碼的人才能讀取。未加密的資料稱為明文。資訊加密和解密技術稱為密碼學。

資料加密保護資訊免遭丟失、更改或洩露。但是,解密金鑰需要保密並防止未經授權的訪問,以確保資料安全。

可以加密各種型別的資料,包括傳輸中的資料(例如,透過網路交換的資料)和靜止的資料(例如,儲存在硬碟上的資料)。

兩種廣泛使用的加密方法是:

- 對稱加密 - 在對稱加密中,相同的金鑰用於加密和解密。

- 非對稱加密 - 它使用一個提供給資料接收者的公鑰和一個由資料所有者擁有的私鑰。由於非對稱加密避免了交換私鑰的需要,因此被認為更安全。

資料加密的工作原理?

讓我們探討一下資料加密如何在資訊最脆弱的時候(在網際網路傳輸期間)保護資訊免受駭客和竊賊的訪問和攔截。

您可能想知道“為什麼資料加密至關重要?”“處理它似乎有點麻煩。”

當我們透過網際網路傳輸機密資料並在計算機系統中處理大量資料時,加密對於保護這些資料至關重要。如果沒有它,任何擁有必要工具和知識的人都可以:

- 確定您所有的密碼,包括健康保險、網上銀行和其他重要賬戶的密碼。

- 訪問和控制您的社會安全號碼、信用卡資訊、納稅申報表、醫療記錄以及攻擊者可以用來進行身份盜竊或其他非法活動的許多其他詳細資訊。

- 識別您在現實世界中的確切位置並監控您所有的移動,無論是線上還是離線;

- 檢查您所有的通訊,例如您在社交媒體上交換的電子郵件和訊息,並透過例如新增指向惡意網站的連結來編輯內容。

好訊息是,無論您是向某人傳送敏感資料、透過私人訊息共享照片還是線上購物,您都每天都在使用加密。

由於我們之前已經瞭解了什麼是加密,這裡還有一些有用的詞供您瞭解:

- 密碼學 - 密碼學是研究和應用安全通訊技術以保護資訊免遭未經授權的訪問和惡意干擾的學科。

- 明文 - 它以原始的、未加密的形式存在的資訊。

- 密文 - 它是相同資料的加密版本。

- 加密金鑰 - 加密演算法用來加密和解密資料的資料片段(字母、數字和符號的隨機字串)。最強的加密金鑰是唯一的、不可預測的,並且只有在技術仍在使用時才有可能。

- 加密演算法 - 加密演算法是使用加密金鑰將明文轉換為密文的流程,使其對未經授權的使用者看起來像隨機資料,但對預期接收者來說是可以理解的,然後可以使用解密金鑰再次讀取加密資料。

為什麼資料加密很重要?

攻擊者現在可以更輕鬆地訪問和請求資料,這使得保護比以往任何時候都更加重要。此外,許多公司必須遵守資料保護法規,其中許多法規明確要求使用加密。

促進資料完整性並防止資料盜竊

資料加密可保護資料免遭丟失、修改和攻擊。確保資料的有效性是資料加密的主要優勢之一。您可以確保您訪問的資料未被未經授權的個人更改或篡改。此外,資料加密有助於防止資料丟失,這在跨多個系統傳輸或儲存資訊時可能發生。資料加密透過防止對資料的有意或意外操作提供額外的安全層。

鼓勵合規性

在許多企業中,敏感資料保護受嚴格指南的約束。例如,銀行必須遵守支付卡行業資料安全標準 (PCI DSS),而醫療保健行業則受健康保險可攜性和責任法案 (HIPAA) 的約束。企業可以透過實施資料加密來確保他們遵守這些法規,並避免因不合規而可能產生的罰款或處罰。

保護靜止資料

“靜止資料”是指儲存在固定位置(如裝置、伺服器或資料庫)中的資料。未經授權的人員可能能夠遠端或物理地訪問儲存的資料。當資料在靜止時被加密時,即使惡意駭客設法獲取儲存介質,也無法在沒有正確的解密金鑰的情況下對其進行解密。靜止加密有助於確保私人資訊、公司機密和其他敏感文件對未經授權的各方保持不可讀且毫無價值。

保護傳輸中的資料

當資料在系統或裝置之間移動(例如,透過網路)時,更容易受到非法訪問和操縱。透過確保只有擁有正確解密金鑰的授權方才能檢視資訊,資料加密有助於在資料傳輸過程中保護資料。隨著越來越多的員工透過移動裝置訪問公司資料,資料洩露的可能性也越來越大。使用資料加密可以保護儲存在這些裝置上的敏感資料以及在移動裝置和企業網路之間傳送的資料。

保護儲存在雲中的資料

雲端儲存雖然具有更好的可訪問性和更低的基礎設施成本等諸多優勢,但也存在特殊的安全風險。對於使用雲端儲存的公司來說,靜態資料(即儲存在雲伺服器上的資料)的安全是主要關注點之一。資料加密為這些資料添加了一層額外的安全保障,即使未經授權的方設法訪問了雲伺服器,如果沒有正確的解密金鑰,也無法訪問加密資料。

為遠端工作做好安全準備

遠端工作變得越來越普遍。隨著越來越多的員工遠端或在家辦公,資料洩露和其他安全事故的可能性也越來越大。當遠端員工訪問敏感資訊時,資料加密可以透過確保即使其裝置或連線受到損害,加密資料也仍然安全來幫助保護這些資訊。

資料加密的未來

因此,該行業正在多方面推動加密。為了防止暴力破解解碼,正在採取一些措施來增加金鑰大小。其他專案正在研究新的密碼學演算法。美國國家標準與技術研究院正在測試的一種演算法是一種下一代抗量子公鑰演算法。

問題在於,大多數抗量子演算法在傳統計算機系統上效率低下。為了解決這個問題,該行業正致力於建立加速器,以加快 x86 系統上的演算法速度。

同態加密是一個非常有創意的想法,它允許使用者在加密資料上進行計算,而無需先對其進行解密。這意味著,需要訪問資料的分析師可以查詢包含機密資料的資料庫,而無需向高階分析師請求許可權或要求對材料進行解密。

同態加密不僅保護靜態資料(在硬碟上),還保護資料在傳輸和使用過程中的安全。它具有一個額外的優勢:它利用了與量子計算機相同的數學原理,因此是抗量子攻擊的。

資料加密的優勢

資料加密具有多種優勢,如下所示:

- 某些法規和市場標準明確要求使用加密。擁有強大的加密可以向審計員證明組織對敏感資訊的保護措施到位。

- 資料加密不僅對組織或軍方有益,普通計算機使用者也可以使用它來保護敏感資料,包括銀行賬戶詳細資訊、醫療記錄等。如果沒有適當的加密,任何可以訪問裝置的人都能檢視和複製這些資料。

- 有幾種工具可以用來保護資料夾或某些本地儲存資訊的密碼,使用者可以從中選擇,但這是唯一真正保護資訊完整性的方法。這是因為,如果沒有對資訊進行適當的解密,任何人都無法使用它。

- 當資料儲存在公共雲中時,它會面臨更廣泛的威脅,例如意外暴露於網際網路、被某些雲租戶訪問以及被雲提供商內部的惡意人員訪問。預設情況下,對雲端儲存中的資訊進行加密可以提供一層保護,抵禦所有這些威脅。

- 智慧財產權是一項戰略資產,價值可能高達數百萬美元。透過加密這些資訊並安全地處理加密金鑰,組織可以使攻擊者無法利用這些資訊。

- 金鑰管理是加密管理的重要組成部分。解決方案應便於建立加密金鑰、將其交付給資訊所有者、對其進行備份並在訪問被撤銷時將其銷燬。

資料加密的缺點

- 如果密碼或金鑰丟失,使用者將無法訪問加密檔案。另一方面,在資料加密中使用簡單的金鑰會使資料不安全,因為任何人都可以隨時訪問它。

- 資料加密是一種強大的資料安全技術,需要大量資源,例如資料處理、時間消耗以及各種加密和解密方法的使用。因此,它是一種相對昂貴的策略。

- 當資料保護技術與現代系統和應用程式分層時,可能難以使用。這可能會對裝置的正常執行產生負面影響。