- Metasploit 教程

- Metasploit - 首頁

- Metasploit - 簡介

- Metasploit - 環境設定

- Metasploit - 基本命令

- Metasploit - Armitage 圖形介面

- Metasploit - 專業控制檯

- Metasploit - 易受攻擊的目標

- Metasploit - 偵察掃描

- Metasploit - 任務鏈

- Metasploit - 匯入資料

- Metasploit - 漏洞掃描

- Metasploit - 漏洞驗證

- Metasploit - 利用

- Metasploit - 載荷

- Metasploit - 憑證

- Metasploit - 暴力破解攻擊

- Metasploit - 樞軸滲透

- Metasploit - 維持訪問

- Metasploit - 元模組

- Metasploit - 社會工程學

- Metasploit - 匯出資料

- Metasploit - 報告

- Metasploit 有用資源

- Metasploit - 快速指南

- Metasploit - 有用資源

- Metasploit - 討論

Metasploit - 社會工程學

社會工程學可以廣泛定義為透過欺騙手段提取敏感資訊(例如使用者名稱和密碼)的過程。駭客有時會為此目的使用虛假網站和網路釣魚攻擊。讓我們透過一些例子來了解社會工程攻擊的概念。

示例 1

您可能注意到舊的公司檔案被扔進垃圾桶作為垃圾。這些檔案可能包含敏感資訊,例如姓名、電話號碼、賬戶號碼、社會安全號碼、地址等。許多公司仍在傳真機中使用複寫紙,一旦捲筒用完,其複寫紙會進入垃圾桶,其中可能包含敏感資料的痕跡。雖然聽起來不太可能,但攻擊者可以很容易地透過翻找垃圾來檢索公司垃圾桶中的資訊。

示例 2

攻擊者可能會與公司員工交朋友,並在一段時間內與他建立良好的關係。這種關係可以透過社交網路、聊天室線上建立,也可以在咖啡桌、操場上或透過任何其他方式線下建立。攻擊者讓辦公室員工信任他,最終在沒有留下任何線索的情況下挖出了所需的敏感資訊。

示例 3

社會工程師可能會偽造身份證,或者僅僅是讓員工相信他在公司的地位,從而偽裝成員工、有效使用者或 VIP。這種攻擊者可以獲得對限制區域的物理訪問許可權,從而為進一步攻擊提供機會。

示例 4

在大多數情況下,攻擊者可能就在你身邊,當你在輸入敏感資訊(如使用者 ID 和密碼、賬戶 PIN 等)時,可能會進行**窺探**。

Metasploit 中的社會工程攻擊

在本節中,我們將討論如何使用 Metasploit 發起社會工程攻擊。

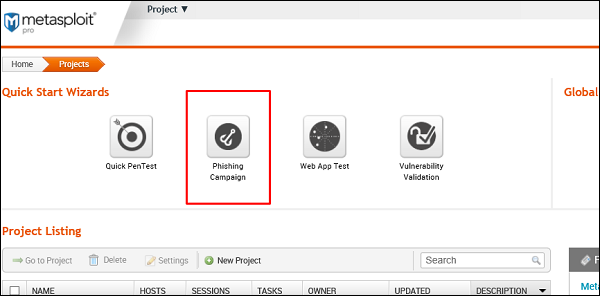

首先,轉到 Metasploit 的主頁並單擊**網路釣魚活動**,如下面的螢幕截圖所示。

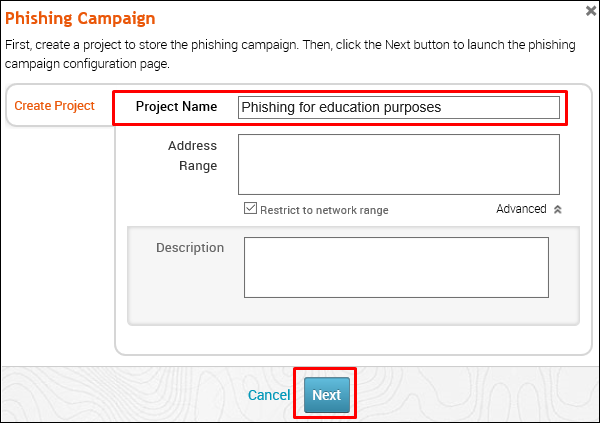

輸入專案名稱並單擊下一步。

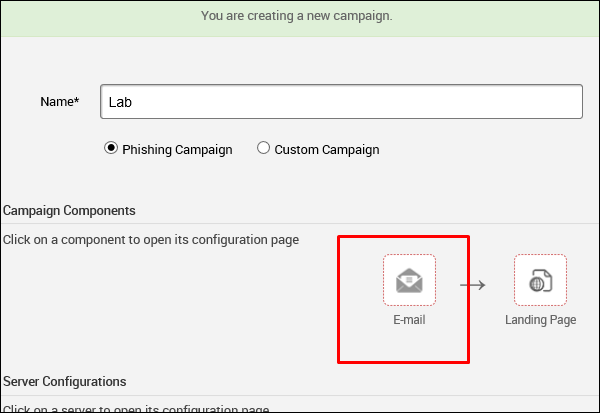

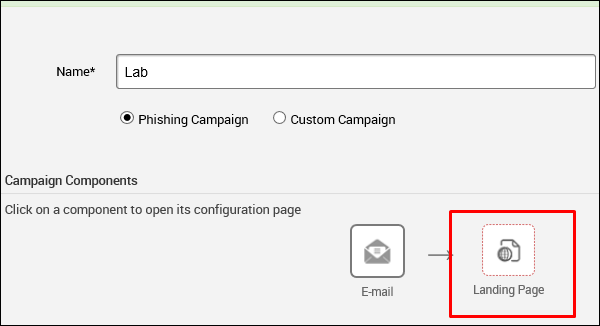

輸入活動名稱。在本例中,它是**實驗室**。接下來,單擊**活動元件**下的**電子郵件**圖示。

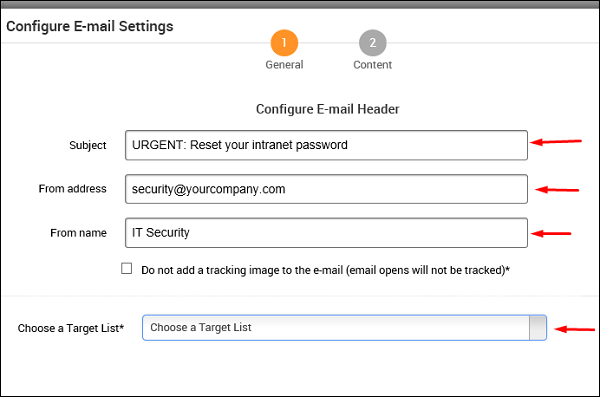

在下一個螢幕上,您需要根據您的活動提供所需的資料。

接下來,如果您想更改電子郵件內容中的任何內容,請單擊**內容**圖示(編號 2)。更改內容後,單擊**儲存**。

接下來,單擊**目標網頁**圖示來設定要將被騙使用者重定向到的 URL。

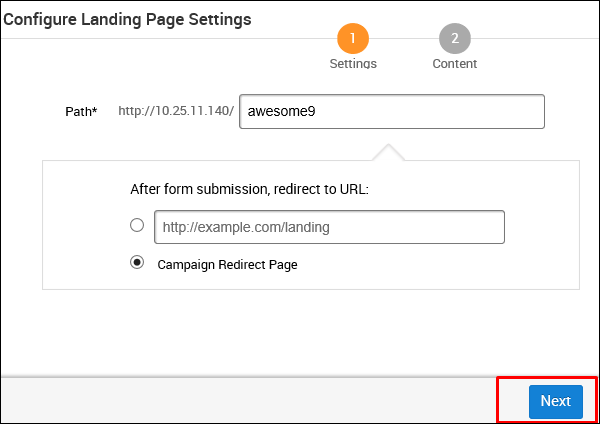

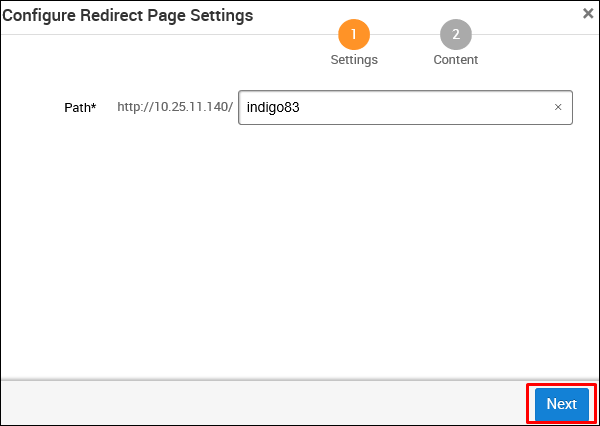

如下面的螢幕截圖所示,在**路徑**中輸入 URL 並單擊**下一步**。

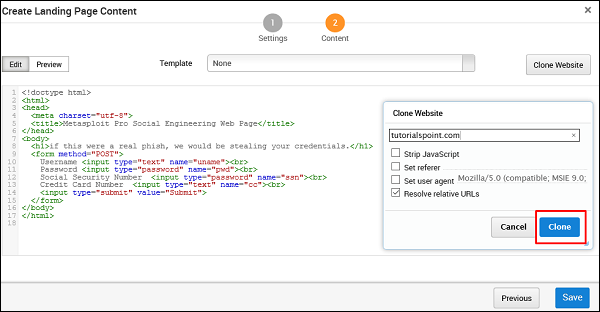

在下一個螢幕上,單擊**克隆網站**按鈕,這將開啟另一個視窗。在這裡,您需要輸入要克隆的網站。正如您在下面的螢幕截圖中看到的,我們在該欄位中輸入了**tutorialpoint.com**。接下來,單擊**克隆**按鈕並儲存更改。

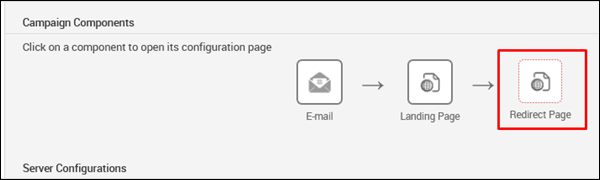

接下來,單擊**重定向頁面**按鈕。

單擊**下一步**,您將看到以下螢幕。

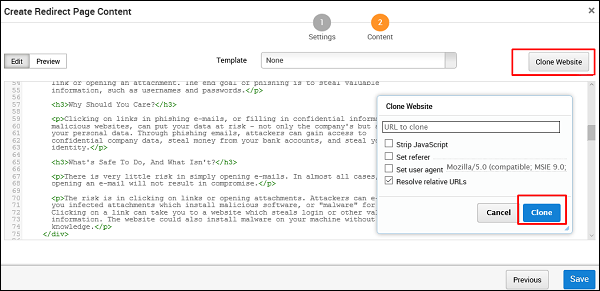

您可以單擊**克隆網站**按鈕再次克隆重定向的網站。

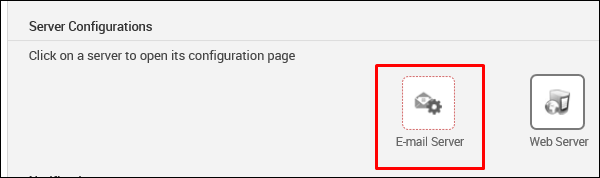

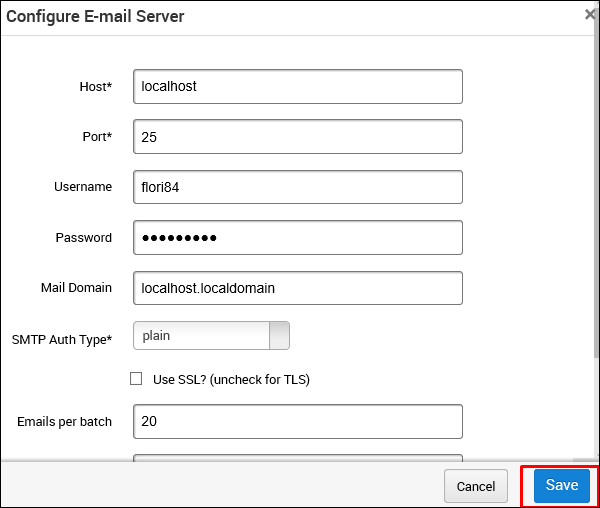

接下來,在**伺服器配置**部分,單擊**電子郵件伺服器**按鈕。

在下一個螢幕上,輸入將用作中繼來發送此網路釣魚電子郵件的**郵件伺服器設定**。然後,單擊**儲存**。

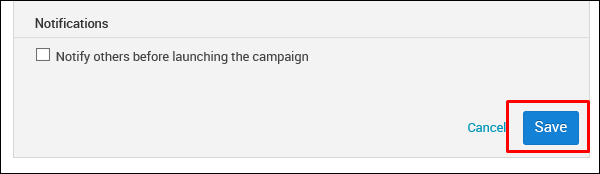

在**通知**部分,可以選擇**在啟動活動之前通知他人**。您可以選擇使用此選項來通知他人。然後,單擊**儲存**。

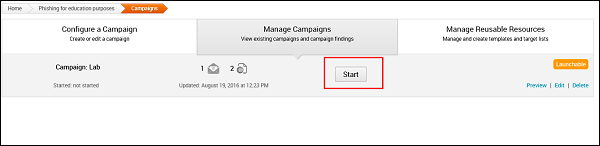

接下來,您將看到一個新視窗。在這裡,您需要單擊**開始**按鈕以啟動傳送網路釣魚郵件的過程。

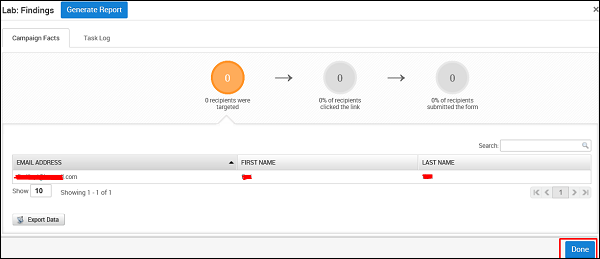

Metasploit 提供了生成網路釣魚活動統計報告的選項。它將顯示如下面的螢幕截圖所示。