- Metasploit 教程

- Metasploit - 首頁

- Metasploit - 簡介

- Metasploit - 環境搭建

- Metasploit - 基本命令

- Metasploit - Armitage GUI

- Metasploit - 專業控制檯

- Metasploit - 易受攻擊的目標

- Metasploit - 發現掃描

- Metasploit - 任務鏈

- Metasploit - 匯入資料

- Metasploit - 漏洞掃描

- Metasploit - 漏洞驗證

- Metasploit - 利用

- Metasploit - 負載

- Metasploit - 憑據

- Metasploit - 暴力破解攻擊

- Metasploit - 橫向移動

- Metasploit - 維持訪問

- Metasploit - 元模組

- Metasploit - 社會工程學

- Metasploit - 匯出資料

- Metasploit - 報告

- Metasploit 有用資源

- Metasploit - 快速指南

- Metasploit - 有用資源

- Metasploit - 討論

Metasploit - 元模組

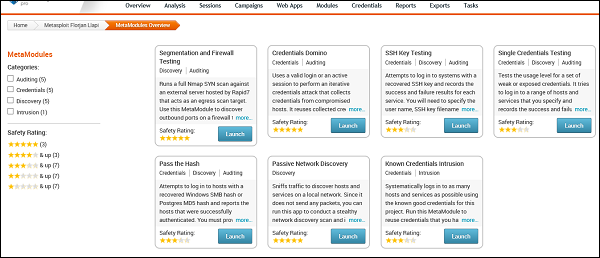

元模組是複雜且自動化的安全任務,旨在幫助安全部門更有效地完成工作,例如測試防火牆埠的開放和關閉狀態,測試預設憑據等。

元模組是 Metasploit Pro(商業版本)中引入的新功能。請記住,星級評級最高的元模組將為您提供最佳結果。

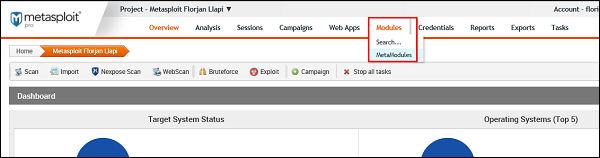

要開啟元模組,請轉到主頁 → 專案名稱 → 模組 → 元模組。

如您所見,我們有六個元模組來滿足不同的需求。

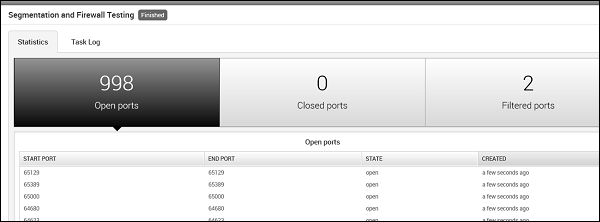

分段和防火牆測試

此元模組針對 Rapid7 託管的外部伺服器執行完整的 Nmap SYN 掃描,該伺服器充當出口掃描目標。使用此元模組發現防火牆上的出站埠,攻擊者可以使用這些埠過濾資訊。您需要指定要稽核的埠和協議。

要執行此元模組,請單擊“啟動”按鈕並按照其中的說明操作。它將向您顯示開放、關閉和過濾埠的報告,如下面的螢幕截圖所示。

Domino 憑據

此元模組使用有效登入或活動會話執行迭代憑據攻擊,以從受感染的主機收集憑據。它重用收集到的憑據來識別其他可能的攻擊路徑。此元模組將一直執行,直到嘗試所有憑據或達到終止條件。

要執行此元模組,請在初始螢幕上單擊“啟動”按鈕。它將生成以下螢幕截圖,您必須在其中選擇要測試的 HOST IP 和登入憑據。

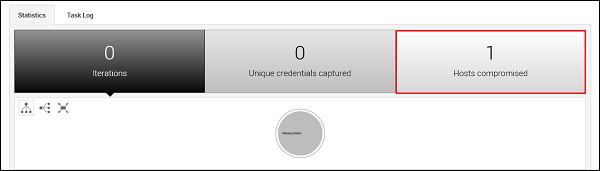

如果輸入的憑據正確,則會產生以下結果。

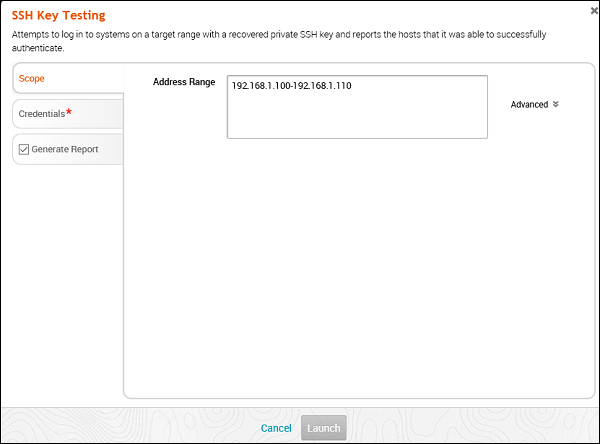

SSH 金鑰測試

此元模組嘗試使用恢復的 SSH 金鑰登入到系統。它記錄每個服務的成功和失敗結果。您需要指定使用者名稱、SSH 金鑰檔名以及所需的宿主範圍。

要執行此元模組,請在初始螢幕上單擊“啟動”。它將顯示以下螢幕。

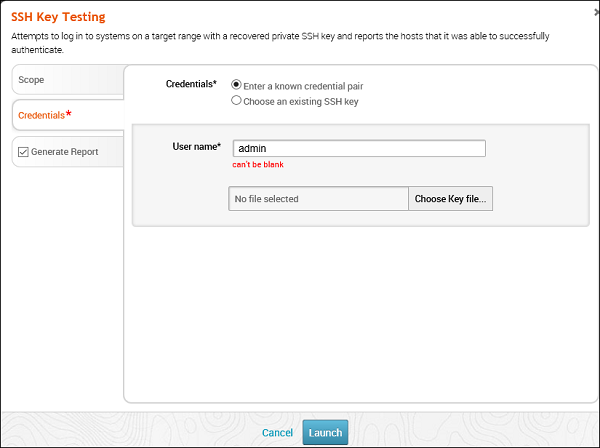

輸入憑據並單擊“啟動”按鈕。

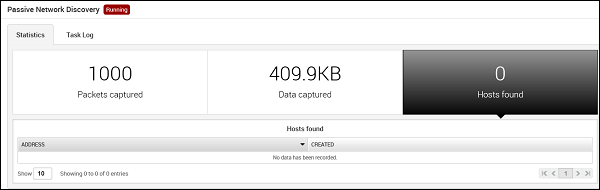

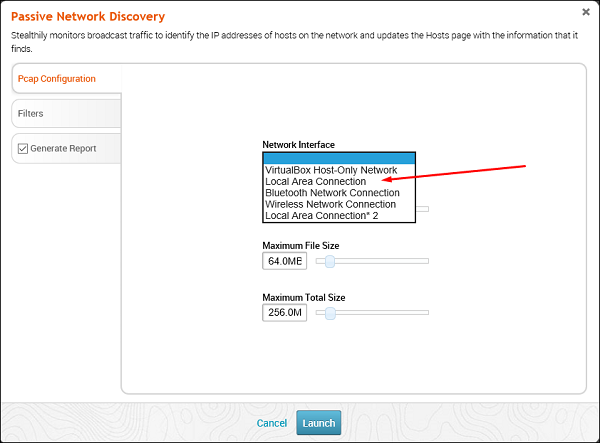

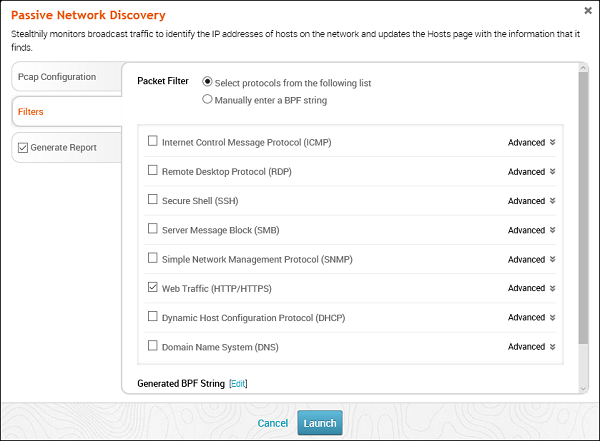

被動網路發現

此元模組旨在嗅探流量以發現本地網路上的主機和服務。由於它不傳送任何資料包,因此您可以執行此應用程式以進行隱蔽的網路發現掃描並識別任何主機、服務和明文憑據。

要執行此元模組,請在初始螢幕上單擊“啟動”按鈕。它將顯示以下螢幕。

選擇網路介面(通常會自動發現)。單擊“過濾器”。然後,選中要監視的所有協議。在本例中,我們僅選中了 HTTP。

您將看到以下螢幕,其中包含捕獲的資料和資料包。如果找到任何 IP 或憑據,它也將顯示。