- 網路道德駭客教程

- 網路道德駭客 - 首頁

- 網路道德駭客 - 概述

- 網路道德駭客 - 駭客型別

- 網路道德駭客 - 著名的駭客

- 網路道德駭客 - 術語

- 網路道德駭客 - 工具

- 網路道德駭客 - 技能

- 網路道德駭客 - 流程

- 網路道德駭客 - 偵察

- 網路道德駭客 - 踩點

- 網路道德駭客 - 指紋識別

- 網路道德駭客 - 嗅探

- 網路道德駭客 - 嗅探工具

- 網路道德駭客 - ARP欺騙

- 網路道德駭客 - DNS欺騙

- 網路道德駭客 - 利用

- 網路道德駭客 - 列舉

- 網路道德駭客 - Metasploit

- 網路道德駭客 - 木馬攻擊

- 網路道德駭客 - TCP/IP劫持

- 網路道德駭客 - 郵件劫持

- 網路道德駭客 - 密碼破解

- 網路道德駭客 - 無線網路攻擊

- 網路道德駭客 - 社會工程學

- 網路道德駭客 - DDoS攻擊

- 網路道德駭客 - 跨站指令碼攻擊

- 網路道德駭客 - SQL注入

- 網路道德駭客 - 滲透測試

- 網路道德駭客有用資源

- 網路道德駭客 - 快速指南

- 網路道德駭客 - 有用資源

- 網路道德駭客 - 討論

網路道德駭客 - TCP/IP劫持

TCP/IP劫持是指授權使用者獲取另一個使用者的合法網路連線的訪問許可權。其目的是繞過通常作為會話開始的密碼身份驗證。

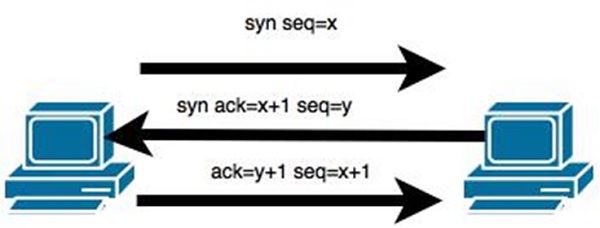

理論上,TCP/IP連線的建立如下所示:

要劫持此連線,有兩種可能性:

查詢**seq**,這是一個遞增1的數字,但無法預測。

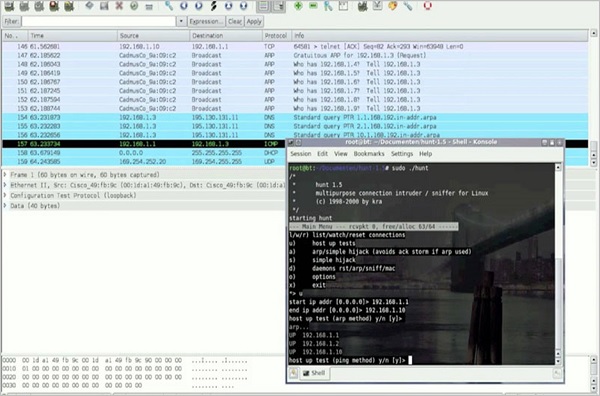

第二種可能性是使用中間人攻擊,簡單來說,這是一種**網路嗅探**。對於嗅探,我們使用Wireshark或Ethercap等工具。

示例

攻擊者監控網路上的資料傳輸,並發現參與連線的兩個裝置的IP。

當駭客發現其中一個使用者的IP時,他可以透過DoS攻擊斷開另一個使用者的連線,然後透過偽造斷開連線使用者的IP來恢復通訊。

Shijack

實際上,Shijack是最好的TCP/IP劫持工具之一。它使用Python語言開發,您可以從以下連結下載:https://packetstormsecurity.com/sniffers/shijack.tgz

這是一個Shijack命令的示例:

root:/home/root/hijack# ./shijack eth0 192.168.0.100 53517 192.168.0.200 23

在這裡,我們嘗試劫持兩個主機之間的Telnet連線。

Hunt

Hunt是另一個可用於劫持TCP/IP連線的流行工具。它可以從以下地址下載:https://packetstormsecurity.com/sniffers/hunt/

快速提示

所有未加密的會話都容易受到TCP/IP會話劫持的攻擊,因此您應該儘可能使用加密協議。或者,您應該使用雙重身份驗證技術來確保會話安全。

廣告