- 惡意軟體刪除教程

- 惡意軟體刪除 - 首頁

- 惡意軟體刪除 - 概述

- 惡意軟體刪除 - 工作原理

- 惡意軟體刪除 - 型別

- 檢測技術

- 刪除準備

- 惡意軟體刪除 - 流程

- 惡意軟體刪除 - 保護

- 惡意軟體刪除 - 刪除工具

- 惡意軟體刪除資源

- 惡意軟體刪除 - 快速指南

- 惡意軟體刪除 - 資源

- 惡意軟體刪除 - 討論

惡意軟體刪除 - 快速指南

惡意軟體刪除 - 概述

近年來,我們聽說許多個人和大型公司丟失了寶貴的資料,或者面臨系統被駭客入侵的困境。在大多數情況下,這些惡意活動是透過將軟體植入網路系統、伺服器或個人電腦中造成的。這部分軟體被稱為惡意軟體。

惡意軟體可以直接損害系統或網路,或者將其顛覆以供他人使用,而不是按照其所有者的意圖使用。它是兩個詞的組合:Mal意為不良的,Ware意為軟體。

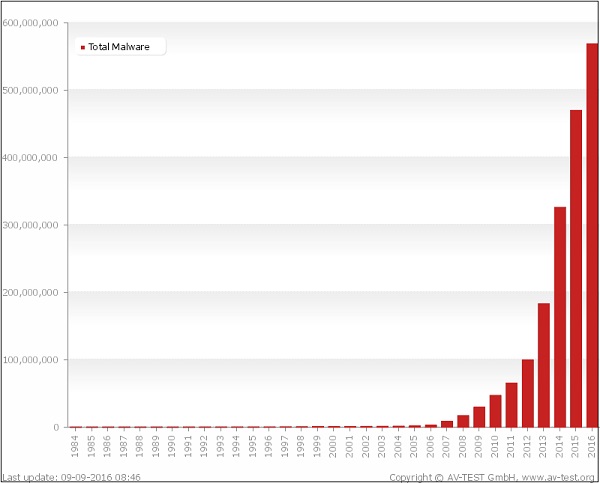

根據www.av-test.org,統計資料正在急劇增長。請檢視下圖以瞭解惡意軟體的增長情況。

正如您所看到的,僅在2016年就檢測到超過6億個惡意軟體。根據securelist.com的資料,與未感染的計算機相比,計算機感染率最高的國家是:

| 最高風險(超過60%):包括22個國家 | ||

|---|---|---|

| 吉爾吉斯斯坦 (60.77%) | 阿富汗 (60.54%)。 | |

| 高風險 (41-60%):包括98個國家 | ||

| 印度 (59.7%) | 埃及 (57.3%) | 白俄羅斯 (56.7%) |

| 土耳其 (56.2%) | 巴西 (53.9%) | 中國 (53.4%) |

| 阿聯酋 (52.7%) | 塞爾維亞 (50.1%) | 保加利亞 (47.7%) |

| 阿根廷 (47.4%) | 以色列 (47.3%) | 拉脫維亞 (45.9%) |

| 西班牙 (44.6%) | 波蘭 (44.3%) | 德國 (44%) |

| 希臘 (42.8%) | 法國 (42.6%) | 韓國 (41.7%), |

| 奧地利 (41.7%) | ||

| 中等本地感染率 (21-40.99%):包括45個國家 | ||

| 羅馬尼亞 (40%) | 義大利 (39.3%) | 加拿大 (39.2%) |

| 澳大利亞 (38.5%) | 匈牙利 (38.2%) | 瑞士 (37.2%) |

| 美國 (36.7%) | 英國 (34.7%) | 愛爾蘭 (32.7%) |

| 荷蘭 (32.1%), | 捷克共和國 (31.5%) | 新加坡 (31.4%) |

| 挪威 (30.5%) | 芬蘭 (27.4%) | 瑞典 (27.4%), |

| 丹麥 (25.8%), | 日本 (25.6%)。 | |

惡意軟體可以由駭客為不同的目的設計,例如銷燬資料、自動將資料傳送到其他地方、更改資料或持續監控資料直到指定的時間段。停用安全措施,損害資訊系統,或以其他方式影響資料和系統完整性。

它們也具有不同的型別和形式,我們將在本教程接下來的章節中詳細討論。

惡意軟體刪除 - 工作原理

為了理解惡意軟體的工作原理,我們首先應該瞭解惡意軟體攻擊的構成,它分為以下五個步驟:

- 入口點

- 傳播

- 利用

- 感染

- 執行

讓我們詳細瞭解上述幾點。

入口點

惡意軟體可以透過多種方式進入系統:

使用者訪問最近被感染的常用網站。這可能是惡意軟體的入口點。

如果使用者點選電子郵件中的URL,它將劫持該瀏覽器。

惡意軟體也可以透過任何受感染的外部介質進入,例如USB或外部硬碟驅動器。

傳播

惡意軟體啟動一個程序,將流量重定向到一個漏洞利用伺服器,該伺服器檢查作業系統和應用程式,例如瀏覽器、Java、Flash播放器等。

利用

在此階段,漏洞利用將嘗試根據作業系統執行,並找到提升許可權的方法。

感染

現在,成功安裝的漏洞利用程式將上傳有效負載以保持訪問許可權並管理受害者,例如遠端訪問、檔案上傳/下載等。

執行

在此階段,管理惡意軟體的駭客將開始竊取您的資料、加密您的檔案等。

惡意軟體刪除 - 型別

惡意軟體種類繁多;它們具有不同的功能,在不同的情況下表現也不同。下面列出了一些最臭名昭著和危險的惡意軟體型別

- 病毒

- 廣告軟體

- 間諜軟體

- 木馬

- Rootkit(Rootkit)

- 殭屍網路

- 勒索軟體

讓我們詳細瞭解一下這些。

病毒

病毒是一種惡意軟體程式,其行為方式很有趣。該程式透過在其自身的一些副本放入其他計算機程式、引導扇區、資料檔案、硬碟等中來執行或複製自身。完成複製過程後,受影響的區域就被認為是被感染的區域。

病毒被設計為在主機被感染時執行一些最有害的活動。它們可以竊取CPU時間甚至硬碟空間。它們還可以破壞資料,並在系統螢幕上顯示一些有趣的文字。

廣告軟體

此軟體主要是廣告支援軟體。一個自動附帶廣告的軟體包。因此,它可以為所有者帶來不錯的收入。

間諜軟體

間諜軟體是一種主要用於收集有關某個組織或個人的資訊的軟體。這些資訊是在沒有任何人知道資訊正在從其系統中收集的情況下收集的。

木馬

木馬是一種非自我複製的惡意軟體。它包含一些惡意程式碼,這些程式碼執行由特定木馬性質決定的某些操作。這僅在執行時發生。操作結果通常是資料丟失,並且它還可以透過多種方式損害系統。

Rootkit(Rootkit)

Rootkit是隱蔽型別的惡意軟體。它們以特殊的方式設計,可以很好地隱藏自身,並且很難在系統中檢測到它們。普通的檢測方法對它們不起作用。

殭屍網路

殭屍網路是在連線到網際網路的計算機上安裝的軟體,它可以幫助一個程式與其他相同型別的程式進行通訊,以便執行某些操作。它們可以與控制一些IRC(網際網路相關圖表)相同。此外,它可以用於傳送垃圾郵件或參與某些拒絕服務攻擊的傳播。

勒索軟體

勒索軟體是一種加密硬碟驅動器上檔案的軟體。其中一些甚至最終只會顯示一條關於向實施該程式的人付款的訊息。

惡意軟體刪除 - 檢測技術

通常,如果計算機被感染,則會有一些症狀,即使是簡單的使用者也能注意到。

常見的惡意軟體檢測技術

一些最常用的惡意軟體檢測技術如下所示。

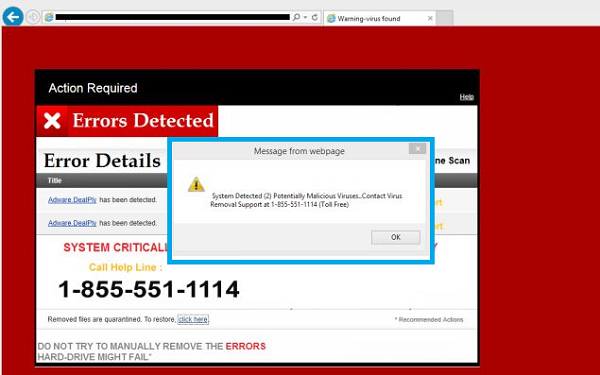

您的計算機顯示彈出視窗和錯誤訊息。

您的計算機經常凍結,您無法在其上工作。

程式或程序啟動時計算機速度變慢。這可以在任務管理器中注意到,軟體的程序已啟動,但尚未開啟以供工作。

第三方抱怨他們正在透過社交媒體或電子郵件收到來自您的邀請。

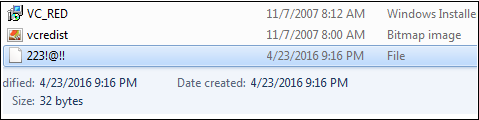

副檔名更改出現或未經您同意將檔案新增到您的系統中。

即使您的網際網路速度很快,Internet Explorer 也經常凍結。

您的硬碟驅動器大部分時間都在訪問,您可以從計算機的閃爍指示燈看到這一點。

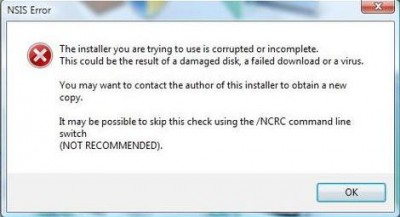

作業系統檔案已損壞或丟失。

如果您的計算機消耗過多的頻寬或網路資源,則屬於計算機蠕蟲的情況。

硬碟空間始終被佔用,即使您沒有采取任何措施。例如,安裝新的程式。

檔案和程式大小與原始版本相比發生了變化。

與惡意軟體無關的錯誤

以下錯誤與惡意軟體活動無關:

系統在 BIOS 階段啟動時出錯,例如 BIOS 電池單元顯示、計時器錯誤顯示。

硬體錯誤,例如蜂鳴聲、RAM 燒壞、HDD 等。

如果文件無法正常啟動,例如損壞的檔案,但其他檔案可以正常開啟。

鍵盤或滑鼠無法響應您的命令;您需要檢查外掛。

顯示器頻繁開關,例如閃爍或振動,這是硬體故障。

在下一章中,我們將瞭解如何準備刪除惡意軟體。

惡意軟體刪除 - 刪除準備

惡意軟體會將自身附加到程式,並透過利用某些事件來傳播到其他程式。它們需要這些事件發生,因為它們無法自行啟動,無法使用不可執行檔案傳播自身,也無法感染其他網路或計算機。

為了準備刪除階段,我們首先應該瞭解惡意軟體正在使用哪些計算機程序以便終止它們。它們正在使用哪些流量埠以便阻止它們?與這些惡意軟體相關的檔案是什麼,這樣我們才有機會修復或刪除它們。所有這些都包含一堆工具,這些工具將幫助我們收集這些資訊。

調查過程

根據上述結論,我們應該知道,當某些不尋常的程序或服務自行執行時,我們應該進一步調查它們與可能存在的病毒的關係。調查過程如下:

為了調查這些程序,我們應該從使用以下工具開始:

- fport.exe

- pslist.exe

- handle.exe

- netstat.exe

Listdll.exe顯示所有正在使用的dll檔案。netstat.exe及其變數顯示所有正在執行的程序及其各自的埠。以下示例顯示瞭如何將卡巴斯基反病毒軟體的程序對映到命令netstat -ano以檢視程序號。要檢查它屬於哪個程序號,我們將使用任務管理器。

對於Listdll.exe,我們可以從以下連結下載它 – https://technet.microsoft.com/en-us/sysinternals/bb896656.aspx,然後我們可以執行它來檢查哪些程序與正在使用的DLL連線。

我們開啟CMD並轉到Listdll.exe的路徑,如下面的螢幕截圖所示,然後執行它。

我們將得到如下面的螢幕截圖所示的結果。

例如,PID 16320正在被dllhost.exe使用,它的描述是COM Surrogate,在左邊。它顯示了此程序顯示的所有DLL,我們可以搜尋並檢查。

現在我們將使用Fport,您可以從以下連結下載 – https://www.mcafee.com/hk/downloads/free-tools/fport.aspx# 來對映服務和PID與埠。

另一個用於監控服務並檢視它們消耗多少資源的工具稱為“Process Explorer”,您可以從以下連結下載 – https://download.sysinternals.com/files/ProcessExplorer.zip 下載後,您需要執行exe檔案,您將看到以下結果:

惡意軟體清除流程

在本章中,我們將瞭解如何清除感染任何型別的惡意軟體的計算機。讓我們按照以下步驟操作。

步驟1 - 首先,我們需要斷開計算機與網路的連線,這可能是電纜連線或無線連線。這樣做是為了使駭客過程失去與駭客的連線,因此不會繼續洩露更多資料。

步驟2 - 在安全模式下啟動計算機,僅載入最低限度必需的程式和服務。如果任何惡意軟體設定為在Windows啟動時自動載入,則進入此模式可以阻止其這樣做。這很重要,因為它允許更容易地刪除檔案,因為它們實際上並沒有執行或處於活動狀態。

在安全模式下啟動計算機

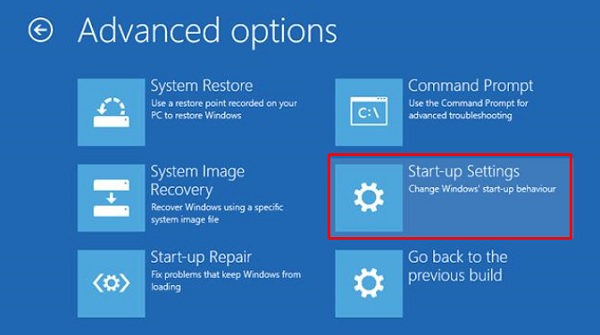

在安全模式下啟動計算機的方法從Windows 7到Windows 10有所不同。對於Windows 10作業系統,步驟如下:

步驟1 - 按鍵盤上的Windows徽標鍵 + I開啟“設定”。如果這不起作用,請選擇螢幕左下角的“開始”按鈕,然後選擇“設定”。選擇“更新和安全”→“恢復”。

步驟2 - 在“高階啟動”部分,選擇“立即重啟”。

步驟3 - 您的電腦重啟到“選擇一個選項”屏幕後,選擇“疑難解答”→“高階選項”→“啟動設定”→“重啟”。

步驟4 - 您的電腦重啟後,您將看到一個選項列表。選擇4或F4以安全模式啟動您的電腦。如果您需要使用網際網路,請選擇5或F5以啟用網路的安全模式。

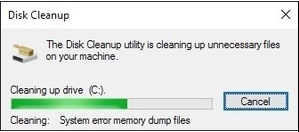

刪除臨時檔案

刪除您的臨時檔案。這樣做將加快病毒掃描速度,釋放磁碟空間,甚至可以清除一些惡意軟體。要使用包含在Windows 10中的磁碟清理實用程式,只需在搜尋欄中鍵入磁碟清理,或者按“開始”按鈕後選擇出現的工具 - 磁碟清理。

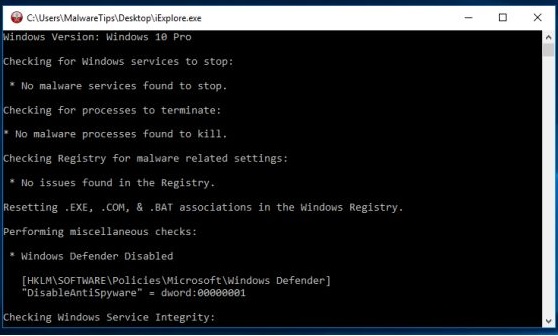

停止可能與之相關的惡意軟體程序

我們將嘗試終止所有相關的惡意程序。為此,我們將使用Rkill,它可以從以下連結輕鬆下載 – www.bleepingcomputer.com/download/rkill/

下載惡意軟體掃描程式並啟動掃描

如果您已經在計算機上激活了防病毒程式,則應使用不同的掃描程式進行此惡意軟體檢查,因為您當前的防病毒軟體可能未檢測到惡意軟體。以下螢幕截圖顯示了一些知名防病毒軟體。

惡意軟體刪除 - 保護

我們應該明白,病毒只有在計算機使用者的協助下才會感染外部機器,例如單擊來自陌生人的電子郵件附件中的檔案、插入未掃描的USB、開啟不安全的URL等。出於這些原因,我們作為系統管理員必須刪除使用者計算機中的管理員許可權。

一些最常見的避免惡意軟體進入系統的做法如下:

不要開啟來自陌生人,甚至來自包含可疑文字的熟人的任何電子郵件附件。

不要接受社交媒體上陌生人的任何邀請。

不要開啟陌生人或熟人傳送的任何奇怪形式的URL。

保持系統更新的一些其他重要提示如下:

定期更新作業系統。

安裝並更新防病毒軟體。

從第三方獲取的任何可移動儲存裝置都應使用更新的防病毒軟體進行掃描。此外,請記住還要檢查以下方面。

檢查您的顯示器是否正在使用螢幕保護程式。

檢查計算機防火牆是否已開啟。

檢查您是否定期進行備份。

檢查是否存在無用的共享。

檢查您的帳戶許可權是完全許可權還是受限許可權。

更新其他第三方軟體。

管理惡意軟體風險

惡意軟體風險管理主要針對那些不符合單一計算機使用者要求的公司。為了管理惡意軟體帶來的風險,有一些關鍵因素接受正在使用的技術,也有人為因素。風險管理需要進行分析,識別惡意軟體風險並根據其對業務流程的影響程度對其進行優先排序。

為了降低中型企業環境中的惡意軟體風險,我們應該考慮以下幾點:

- 常見的 информационные системы 資產

- 常見威脅

- 漏洞

- 使用者教育

- 平衡風險管理和業務需求

在下一章中,我們將學習一些重要的惡意軟體清除工具。

惡意軟體清除 - 工具

在前面的章節中,我們討論了什麼是惡意軟體,它們如何運作以及如何清除它們。但是,在本章中,我們將看到自動化保護的另一方面,它們被歸類為反惡意軟體或防病毒軟體。如今使用這類軟體非常重要,因為正如我們在前面章節中看到的,惡意軟體的數量呈指數級增長,因此不可能檢測到它們。

每個反惡意軟體生產商都有自己的技術和方法來檢測惡意軟體,但值得一提的是,它們的檢測速度非常快,因為它們幾乎每天都會更新新的惡意軟體檢測資訊。

下面列出了一些全球最知名和最有效的反惡意軟體或防病毒軟體:

McAfee Stinger

HijackThis

Malwarebytes

卡巴斯基終端安全軟體 10

熊貓免費防毒軟體

Spybot Search & Destroy

Ad-Aware 免費防病毒+

AVG 防病毒 2016

SUPERAntiSpyware

Microsoft Security Essentials